Ключ безопасности сети вай фай представляет собой пароль, применяя который можно осуществить подключение к сетевому оборудованию. От этого ключа напрямую зависит безопасность работы пользователя или группы пользователей в целом.

Итак, что такое ключ безопасности сети? Это комбинация из букв и цифр, без знания которой будет невозможно подключиться к Wi-Fi. Когда существует вероятность несанкционированного подключения к сети, ключ сети особенно важен.

Как бы ни был сложен и замысловат ключ безопасности сети, степень общей безопасности зависит также от типа шифрования данных: передаваемые в пределах определенной сети, они непременно поддаются шифровке.

Данный подход к передаче данных дает возможность оградить оборудование от подключения нежелательных устройств или прочих пользователей, это означает следующее: без знания пароля, какие бы комбинации не вводили мошенники, получить доступ к передающимся данным будет невозможно.

На сегодняшний день выделяется :

Различия между ними заключаются в доступности определенных символов для задания пароля, а также степенью надежности и рядом прочих характеристик.

Так, первый тип не особенно распространен в настоящее время по причине ненадежности. Этот вариант можно считать «прожитым этапом». Пользователи, активно применяющие устройства с типом шифрования WEP и пользующиеся такими сетями, гораздо больше подвержены взломам со стороны недоброжелателей.

Этот тип шифрования, к счастью, большинство из современных роутеров не поддерживают.

Что касается WPA и WPA2, то они характеризуются достаточным уровнем надежности и на практике встречаются чаще всего. Дополнительным преимущество для пользователя является возможность выбора уровня безопасности.

Названые типы шифрования поддерживают 2 вида проверки степени безопасности:

Отличительная характеристика подавляющего числа маршрутизаторов – поддержка WPA и WPA2 одновременно, что особенно важно, если речь при выборе оборудования касается надежности.

Немаловажным является следующий момент – как найти ключ безопасности.

Затронем одну из ключевых тем поднятого в начале статьи вопроса: как узнать ключ безопасности беспроводной сети? Для того, чтобы посмотреть актуальный заданный ключ для вашего оборудования, можно воспользоваться предложенными ниже вариантами:

Зайдите в настройки роутера и поставьте галку «Показать сетевой ключ» (на скриншоте интерфейс роутера Zyxel keenetic)

В заключение рассмотренного материала хочется еще раз отметить преимущества введения такой меры для защиты оборудования, как ключи безопасности и выделить типы шифрования WPA и WPA2. Выбор в их пользу оградит пользователя или множество пользователей оборудования от несанкционированного доступа и угроз, связанных с вероятностью взлома.

Любой пользователь знает, что при попытке подключения к защищенным беспроводным сетям часто выдается сообщение «Введите ключ безопасности сети». Что это за ключ, для чего он нужен, как используется, где его найти и как определить различными методами, далее и будет рассмотрено. Собственно, каждый пользователь и так знает, что это такое, но, возможно, просто не догадывается об истинном положении дел. На самом же деле, после прочтения ниже представленного материала у любого юзера отпадут все вопросы, связанные и с понимание самого термина, и с применяемыми способами определения такого ключа.

Итак, что же собой представляет понимание данного термина? Если кто не знает, безопасность беспроводных сетей обеспечивается защитой от несанкционированного доступа в сеть и шифрованием передаваемых и принимаемых данных.

При этом понятие ключа ни в коей мере не связано с применяемым типом шифрования, а относится как раз к обеспечению защищенного входа. Как уже многие, наверное, догадались, вопрос того, что такое ключ безопасности сети, имеет единственный правильный ответ: это самый обычный пароль доступа, который и вводится при запросе от маршрутизатора. Состоять он может из любых набором латинских литер, цифр и символов.

В вопросе того, что такое ключ безопасности сети, нельзя обойти стороной и некоторые аспекты, связанные с тем, как он работает. Дело в том, что запрос поступает не от самой беспроводной сети, а от применяемого маршрутизатора (роутера или ADSL-модема).

Когда вы пытаетесь подключиться к определяемой вашим компьютером, ноутбуком или мобильным девайсом сети, с устройства производится запрос, который фиксируется на маршрутизаторе. В свою очередь, он обеспечивает безопасность беспроводных сетей и выдает вам своеобразное приглашение на подключение, но с обязательным подтверждением пароля доступа, что в большинстве случаев, если не считать использования программ, позволяющих вычислить ключ, обеспечивает защиту от несанкционированного подключения. На программах остановимся чуть позже, а пока посмотрим, каким образом можно узнать такой пароль в разных системах и на разных устройствах.

И для начала рассмотрим десктопные операционные системы Windows применительно к пользователям, которые по каким-либо причинам забыли или потеряли пароли доступа к Wi-Fi. Что делать, если компьютер или ноутбук к сети подключаются без проблем, но требуется произвести доступ с другого устройства (например, с мобильного девайса). Где взять ключ безопасности сети? Данная проблема решается совершенно элементарно.

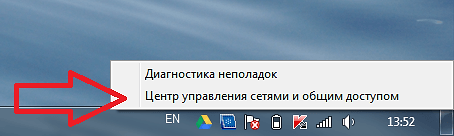

Для начала необходимо перейти к свойствам установленного подключения, используя для этого «Центр управления сетями и общим доступом». Вызвать его можно либо через меню ПКМ на значке соединения, либо перейти в соответствующий раздел через «Панель управления». В окне свойств используется вкладка безопасности, в которой прописано название сети и пароль. Но он отображается только в виде точек. Как узнать ключ безопасности сети? Да просто установите галочку напротив пункта отображения вводимых символов, и пароль появится перед вашими глазами.

Почему так происходит? Да только потому, что любая операционная система даже при одноразовом подключении сохраняет вводимые названия сетей и пароль к ним, не говоря уже о соединении, которое используется по умолчанию.

В принципе, если такой вариант пользователя чем-то не устраивает, можно пойти и более долгим путем, используя для его получения веб-интерфейс роутера. Для этого нужно войти в настройки через любой веб-браузер, введя комбинации, начинающиеся с 192.168, после чего дописывается либо 0.1, либо 1.1 (для нестандартных моделей маршрутизаторов адреса могут отличаться достаточно сильно).

После этого переходите в раздел беспроводного подключения (Wireless), а затем в подразделе безопасности (Security) находите поле, обозначенное как PSK. То, что в нем вписано, и является искомым ключом. Если по каким-то причинам войти в настройки маршрутизатора не получается, в командной строке вводите сочетание ipconfig и смотрите в поле основного шлюза. Это - адрес самого маршрутизатора.

Что такое ключ безопасности сети, и как его узнать в Windows, разобрались. Теперь посмотрим, как выполнить аналогичные процедуры на мобильных системах Android. Тут все несколько сложнее.

Если пароль не отображается в нормальном виде в настройках соединения, искать его придется в системных файлах, но для доступа к ним на устройстве нужно иметь права Root и любой файловый менеджер. В менеджере последовательно переходите по каталогам Data/Music/WiFi, а в последнем открываете текстовый документ с названием wpa_supplicant.conf, после чего в тексте находите название искомой сети. Рядом с именем и будет вписан соответствующий ключ.

В мобильных системах можно воспользоваться бесплатной утилитой WiFi Password Hacker, которая после запуска сканирует все, когда-либо производившиеся подключения, а после выбора нужной сети выводит используемый для нее пароль доступа на экран.

Если у вас есть необходимость узнать пароль к чужой сети, придется использовать несколько незаконную методику, называемую брутфорсом. Для систем Windows наиболее приемлемой является утилита Aircrack-ng, а для Android-систем - WIBR. Использовать их достаточно просто, поэтому особо на этом внимания заострять смысла нет. Но имейте в виду, что их применение, если и не является незаконным, то, по крайней мере, выходит за рамки приличия.

Вот и все, что касается рассмотрения вопросов, связанных с понятием ключа безопасности. Касательно самого понятия, вывод можно сделать только один - это самый обычный пароль доступа. Что же касается того, как его узнать, думается, и тут особых вопросов быть не должно, поскольку в любой операционной системе делается это достаточно просто. С мобильными девайсами при отсутствии прав доступа к системным каталогам могут быть проблемы, однако для получения соответствующих прав можно воспользоваться, например, компьютерной утилитой Kingo Root, которая сначала устанавливается на ПК, а затем инсталлирует собственный драйвер на мобильное устройство, после чего у вас появятся права суперпользователя.

Еще не так давно казалось, что беспроводная сеть, защищенная с помощью технологии WPA2, вполне безопасна. Подобрать простой ключ для подключения действительно возможно. Но если установить по-настоящему длинный ключ, то сбрутить его не помогут ни радужные таблицы, ни даже ускорения за счет GPU. Но, как оказалось, подключиться к беспроводной сети можно и без этого - воспользовавшись недавно найденной уязвимостью в протоколе WPS.

Вся информация представлена исключительно в образовательных целях. Проникновение в чужую беспроводную сеть легко может быть расценено как уголовное преступление. Думай головой.

Открытых точек доступа, к которым вообще не надо вводить ключ для подключения, становится все меньше и меньше. Кажется, что скоро их можно будет занести в Красную книгу. Если раньше человек мог даже и не знать, что беспроводную сеть можно закрыть ключом, обезопасив себя от посторонних подключений, то теперь ему все чаще подсказывают о такой возможности. Взять хотя бы кастомные прошивки, которые выпускают ведущие провайдеры для популярных моделей роутеров, чтобы упростить настройку. Нужно указать две вещи - логин/пароль и… ключ для защиты беспроводной сети. Что еще более важно, сами производители оборудования стараются сделать процесс настройки незамысловатым. Так, большинство современных роутеров поддерживают механизм WPS (Wi-Fi Protected Setup). С его помощью пользователь за считанные секунды может настроить безопасную беспроводную сеть, вообще не забивая себе голову тем, что «где-то еще нужно включить шифрование и прописать WPA-ключ». Ввел в системе восьмизначный символьный PIN, который написан на роутере, – и готово! И вот здесь держись крепче. В декабре сразу два исследователя рассказали о серьезных фундаментальных прорехах в протоколе WPS. Это как черный ход для любого роутера. Оказалось, что если в точке доступа активирован WPS (который, на минуточку, включен в большинстве роутеров по умолчанию), то подобрать PIN для подключения и извлечь ключ для подключения можно за считанные часы!

Задумка создателей WPS хороша. Механизм автоматически задает имя сети и шифрование. Таким образом, пользователю нет необходимости лезть в веб-интерфейс и разбираться со сложными настройками. А к уже настроенной сети можно без проблем добавить любое устройство (например, ноутбук): если правильно ввести PIN, то он получит все необходимые настройки. Это очень удобно, поэтому все крупные игроки на рынке (Cisco/Linksys, Netgear, D-Link, Belkin, Buffalo, ZyXEL) сейчас предлагают беспроводные роутеры с поддержкой WPS. Разберемся чуть подробнее.

Существует три варианта использования WPS:

Как я уже заметил ранее, PIN-код состоит из восьми цифр - следовательно, существует 10^8 (100 000 000) вариантов для подбора. Однако количество вариантов можно существенно сократить. Дело в том, что последняя цифра PIN-кода представляет собой некую контрольную сумму, которая высчитывается на основании семи первых цифр. В итоге получаем уже 10^7 (10 000 000) вариантов. Но и это еще не все! Далее внимательно смотрим на устройство протокола аутентификации WPS (рисунок 3). Такое ощущение, что его специально проектировали, чтобы оставить возможность для брутфорса. Оказывается, проверка PIN-кода осуществляется в два этапа. Он делится на две равные части, и каждая часть проверяется отдельно! Посмотрим на схему:

Первой появившейся реализацией брутфорса стала утилита wpscrack (goo.gl/9wABj), написанная исследователем Стефаном Фибёком на языке Python. Утилита использовала библиотеку Scapy, позволяющую инъектировать произвольные сетевые пакеты. Сценарий можно запустить только под Linux-системой, предварительно переведя беспроводной интерфейс в режим мониторинга. В качестве параметров необходимо указать имя сетевого интерфейса в системе, MAC-адрес беспроводного адаптера, а также MAC-адрес точки доступа и ее название (SSID).

$ ./wpscrack.py --iface mon0 --client 94:0c:6d:88:00:00 --bssid f4:ec:38:cf:00:00 --ssid testap -v sniffer started trying 00000000 attempt took 0.95 seconds trying 00010009 <...> trying 18660005 attempt took 1.08 seconds trying 18670004# found 1st half of PIN attempt took 1.09 seconds trying 18670011 attempt took 1.08 seconds <...> trying 18674095# found 2st half of PIN <...> Network Key: 0000 72 65 61 6C 6C 79 5F 72 65 61 6C 6C 79 5F 6C 6F really_really_lo 0010 6E 67 5F 77 70 61 5F 70 61 73 73 70 68 72 61 73 ng_wpa_passphras 0020 65 5F 67 6F 6F 64 6F 6C 75 63 6B 5F 63 72 61 63 e_good_luck_crac 0030 6B 69 6E 67 5F 74 68 69 73 5F 6F 6E 65king_this_one <...>

Как видишь, сначала была подобрана первая половина PIN-кода, затем - вторая, и в конце концов программа выдала готовый к использованию ключ для подключения к беспроводной сети. Сложно представить, сколько времени потребовалось бы, чтобы подобрать ключ такой длины (61 символ) ранее существовавшими инструментами. Впрочем, wpscrack не единственная утилита для эксплуатации уязвимости, и это довольно забавный момент: в то же самое время над той же самой проблемой работал и другой исследователь - Крейг Хеффнер из компании Tactical Network Solutions. Увидев, что в Сети появился работающий PoC для реализации атаки, он опубликовал свою утилиту Reaver . Она не только автоматизирует процесс подбора WPS-PIN и извлекает PSK-ключ, но и предлагает большее количество настроек, чтобы атаку можно было осуществить против самых разных роутеров. К тому же она поддерживает намного большее количество беспроводных адаптеров. Мы решили взять ее за основу и подробно описать, как злоумышленник может использовать уязвимость в протоколе WPS для подключения к защищенной беспроводной сети.

Как и для любой другой атаки на беспроводную сеть, нам понадобится Linux. Тут надо сказать, что Reaver присутствует в репозитории всеми известного дистрибутива BackTrack , в котором к тому же уже включены необходимые драйвера для беспроводных устройств. Поэтому использовать мы будем именно его.

На официальном сайте BackTrack 5 R1 доступен для загрузки в виде виртуальной машины под VMware и загрузочного образа ISO. Рекомендую последний вариант. Можно просто записать образ на болванку, а можно с помощью программы сделать загрузочную флешку: так или иначе, загрузившись с такого носителя, мы без лишних заморочек сразу будем иметь систему, готовую к работе.

Перебор - это единственный способ подобрать ключ для закрытой WPA/WPA2 сети (да и то исключительно при наличии дампа так называемого WPA Handshake, который передается в эфир при подключении клиента к точке доступа).

Брутфорс может затянуться на дни, месяцы и годы. Для увеличения эффективности перебора сначала использовались специализированные словари, потом были сгенерированы радужные таблицы, позже появились утилиты, задействовавшие технологии NVIDIA CUDA и ATI Stream для аппаратного ускорения процесса за счет GPU. Используемые инструменты - aircrack-ng (брутфорс по словарю), cowpatty (с помощью радужных таблиц), pyrit (с использованием видеокарты).

Логин и пароль для входа по умолчанию – root:toor. Оказавшись в консоли, можно смело стартовать «иксы» (есть отдельные сборки BackTrack - как с GNOME, так и c KDE):

# startx

Чтобы загрузить Reaver, нам понадобится интернет. Поэтому подключаем патчкорд или настраиваем беспроводной адаптер (меню «Applications > Internet > Wicd Network Manager»). Далее запускаем эмулятор терминала, где загружаем последнюю версию утилиты через репозиторий:

# apt-get update # apt-get install reaver

Тут надо сказать, что в репозитории находится версия 1.3, которая лично у меня заработала неправильно. Поискав информацию о проблеме, я нашел пост автора, который рекомендует обновиться до максимально возможной версии, скомпилировав исходники, взятые из SVN. Это, в общем, самый универсальный способ установки (для любого дистрибутива).

$ svn checkout http://reaver-wps.googlecode.com/svn/trunk/ reaver-wps $ cd ./reaver-wps/src/ $ ./configure $ make # make install

Никаких проблем со сборкой под BackTrack не будет - проверено лично. В дистрибутиве Arch Linux, которым пользуюсь я, установка производится и того проще, благодаря наличию соответствующего PKGBUILD’а:

$ yaourt -S reaver-wps-svn

Для использования Reaver необходимо проделать следующие вещи:

Для начала проверим, что беспроводной интерфейс вообще присутствует в системе:

# iwconfig

Если в выводе этой команды есть интерфейс с описанием (обычно это wlan0) – значит, система распознала адаптер (если он подключался к беспроводной сети, чтобы загрузить Reaver, то лучше оборвать подключение). Переведем адаптер в режим мониторинга:

# airmon-ng start wlan0

Эта команда создает виртуальный интерфейс в режиме мониторинга, его название будет указано в выводе команды (обычно это mon0). Теперь нам надо найти точку доступа для атаки и узнать её BSSID. Воспользуемся утилитой для прослушки беспроводного эфира airodump-ng:

# airodump-ng mon0

На экране появится список точек доступа в радиусе досягаемости. Нас интересуют точки с шифрованием WPA/WPA2 и аутентификацией по ключу PSK.

Лучше выбирать одну из первых в списке, так как для проведения атаки желательна хорошая связь с точкой. Если точек много и список не умещается на экране, то можно воспользоваться другой известной утилитой - kismet, там интерфейс более приспособлен в этом плане. Опционально можно на месте проверить, включен ли на нашей точке механизм WPS. Для этого в комплекте с Reaver (но только если брать его из SVN) идет утилита wash:

# ./wash -i mon0

В качестве параметра задается имя интерфейса, переведенного в режим мониторинга. Также можно использовать опцию ‘-f’ и скормить утилите cap-файл, созданный, например, тем же airodump-ng. По непонятной причине в пакет Reaver в BackTrack не включили утилиту wash. Будем надеяться, к моменту публикации статьи эту ошибку исправят.

Теперь можно приступать непосредственно к перебору PIN’а. Для старта Reaver в самом простом случае нужно немного. Необходимо лишь указать имя интерфейса (переведенного нами ранее в режим мониторинга) и BSSID точки доступа:

# reaver -i mon0 -b 00:21:29:74:67:50 -vv

Ключ «-vv» включает расширенный вывод программы, чтобы мы могли убедиться, что все работает как надо.

Reaver v1.4 WiFi Protected Setup Attack Tool

Copyright (c) 2011, Tactical Network Solutions, Craig Heffner

Если программа последовательно отправляет PIN’ы точке доступа, значит, все завелось хорошо, и остается тупо ждать. Процесс может затянуться. Самое короткое время, за которое мне удалось сбрутфорсить PIN, составило примерно пять часов. Как только он будет подобран, программа радостно об этом сообщит:

[+] Trying pin 64637129 [+] Key cracked in 13654 seconds [+] WPS PIN: "64637129" [+] WPA PSK: "MyH0rseThink$YouStol3HisCarrot!" [+] AP SSID: "linksys"

Самое ценное здесь - это, конечно же, ключ WPA-PSK, который сразу же можно использовать для подключения. Все так просто, что даже не укладывается в голове.

Защититься от атаки можно пока одним способом - отключить нафиг WPS в настройках роутера. Правда, как оказалось, сделать это возможно далеко не всегда. Поскольку уязвимость существует не на уровне реализации, а на уровне протокола, ждать от производителей скорого патча, который решил бы все проблемы, не стоит. Самое большее, что они могут сейчас сделать, – это максимально противодействовать брутфорсу. Например, если блокировать WPS на один час после пяти неудачных попыток ввода PIN-кода, то перебор займет уже около 90 дней. Но другой вопрос, насколько быстро можно накатить такой патч на миллионы устройств, которые работают по всему миру?

В HOWTO мы показали самый простой и наиболее универсальный способ использования утилиты Reaver. Однако реализация WPS у разных производителей отличается, поэтому в некоторых случаях необходима дополнительная настройка. Ниже я приведу дополнительные опции, которые могут повысить скорость и эффективность перебора ключа.

Вопрос: Какой беспроводной адаптер нужен для взлома?

Ответ: Перед тем как экспериментировать, нужно убедиться, что беспроводной адаптер может работать в режиме мониторинга. Лучший способ - свериться со списком поддерживаемого оборудования на сайте проекта Aircrack-ng . Если же встанет вопрос о том, какой беспроводной модуль купить, то начать можно с любого адаптера на чипсете RTL8187L. USB’шные донглы легко найти в интернете за 20$.

Вопрос: Почему у меня возникают ошибки «timeout» и «out of order»?

Ответ: Обычно это происходит из-за низкого уровня сигнала и плохой связи с точкой доступа. Кроме того, точка доступа может на время заблокировать использование WPS.

Вопрос: Почему у меня не работает спуфинг MAC-адреса?

Ответ: Возможно, ты спуфишь MAC виртуального интерфейса mon0, а это работать не будет. Надо указывать имя реального интерфейса, например, wlan0.

Вопрос: Почему при плохом сигнале Reaver работает плохо, хотя тот же взлом WEP проходит нормально?

Ответ: Обычно взлом WEP происходит путем повторной пересылки перехваченных пакетов, чтобы получить больше векторов инициализации (IV), необходимых для успешного взлома. В этом случае неважно, потерялся какой-либо пакет, либо как-то был поврежден по пути. А вот для атаки на WPS необходимо строгое следование протоколу передачи пакетов между точкой доступа и Reaver для проверки каждого PIN-кода. И если при этом какой-то пакет потеряется, либо придет в непотребном виде, то придется заново устанавливать WPS-сессию. Это делает атаки на WPS гораздо более зависимыми от уровня сигнала. Также важно помнить, что если твой беспроводной адаптер видит точку доступа, то это ещё не значит, что и точка доступа видит тебя. Так что если ты являешься счастливым обладателем высокомощного адаптера от ALFA Network и антенны на пару десятков dBi, то не надейся, что получится поломать все пойманные точки доступа.

Вопрос: Reaver все время посылает точке доступа один и тот же PIN, в чем дело?

Ответ: Проверь, активирован ли на роутере WPS. Это можно сделать при помощи утилиты wash: запусти её и проверь, что твоя цель находится в списке.

Вопрос: Почему я не могу ассоциироваться с точкой доступа?

Ответ: Это может быть из-за плохого уровня сигнала или потому, что твой адаптер непригоден для подобных изысканий.

Вопрос: Почему я постоянно получаю ошибки «rate limiting detected»? Ответ: Это происходит потому, что точка доступа заблокировала WPS. Обычно это временная блокировка (около пяти минут), но в некоторых случаях могут влепить и перманентный бан (разблокировка только через административную панель). Есть один неприятный баг в Reaver версии 1.3, из-за которого не определяются снятия подобных блокировок. В качестве воркэраунда предлагают использовать опцию ‘—ignore-locks’ или скачать последнюю версию из SVN.

Вопрос: Можно ли одновременно запустить два и более экземпляров Reaver для ускорения атаки?

Ответ: Теоретически можно, но если они будут долбить одну и ту же точку доступа, то скорость перебора едва ли увеличится, так как в данном случае она ограничивается слабым железом точки доступа, которое уже при одном атакующем загружается по полной.

Перед тем, как узнать ключ безопасности Вай Фай сети на основе интернета от Ростелекома нужно выяснить какое оборудование используется для раздачи беспроводного соединения. Каждый производитель роутеров предлагает свой способ настройки программного обеспечения. Чаще всего редактирование параметров осуществляется через веб-интерфейс сетевого устройства.

В случаях, когда возникает вопрос о том, как узнать ключ безопасности беспроводной домашней или офисной сети, нужно перейти в параметры роутера или модема, независимо от того используется ли интернет от Ростелекома или другого оператора. Настройка сетевого оборудования в большинстве случаев выполняется при помощи .

Для доступа к программному обеспечению нужно ввести IP адрес модема или роутера в любом браузере, установленном на вашем компьютере.

В зависимости от производителя оборудования используются различные стандартные значения адреса. Наиболее распространенные марки с соответствующими для них IP можно просмотреть в таблице.

|

Производитель сетевого оборудования |

Информация о компании |

IP-адрес для доступа в веб-интерфейс и значения логина/ пароля, заданные по умолчанию. |

|

Тайванская компания, сотрудничающая с ведущими российскими организациями. Роутеры и модемы производителя D-Link отличаются невысокой ценой, но при этом надежны и просты в работе. |

||

|

Китайская компания, которая является лидером в сфере сетевого оборудования во всем мире. Роутеры и модемы TP-Link присутствуют в большинстве стран мира. Цены на оборудование этого производителя имеют широкий диапазон, позволяя найти подходящую модель для любого дома и предприятия. |

||

|

Оборудование Tenda производится в Китае. Роутеры и модемы компании востребованы как в самой Поднебесной, так и России (около 40% рынка сетевых устройств). Ценовая политика производителя весьма дружелюбна для конечных потребителей и интернет-провайдеров, чем и вызвана ее большая популярность. |

||

|

Компания является российским производителем сетевого оборудования. Ее часто используют провайдеры под собственным логотипом. Оборудование оптимально подходит для домашнего интернета от Ростелекома, позволяя использовать не только проводное подключение, но и Wi-Fi сети с защитным ключом. |

||

|

Сетевое оборудование Upvel производится в КНР. Компания предлагает покупателям широкий диапазон устройств. Модели, предназначенные для создания домашней сети, имеют интуитивно понятный интерфейс, просты в настройке и использовании. |

||

|

Компания является ведущим производителем техники на мировом рынке. Роутеры и модемы производителя отличаются высоким качеством и красивым дизайном. Сетевые устройства от Asus – отличный выбор для требовательных пользователей. Такое оборудование позволит насладится высокой скоростью работы без каких-либо сбоев. Стоимость роутеров и модемов обычно не ориентирована на бюджетных покупателей. |

Список производителей, приведенных в таблице, не полный, но в нем представлены все основные марки, которые наиболее часто используются с телекоммуникационным оператором Ростелеком. Данные IP адресов могут отличатся для определенных моделей, но в большинстве случаев они будут иметь указанные значения.

Ознакомиться с настройкой интернет-параметров на роутерах Upvel можно по .

Для присоединения компьютера на операционной системе нужно:

Перед тем, как ввести ключ сети Ростелекома в настройки оборудования или просто узнать его, нужно определить IP адрес роутера. Это позволит получить доступ к параметрам устройства и указать защитную комбинацию для точки доступа.

При подключении к беспроводной сети Wi-Fi пользователи часто сталкиваются с необходимостью ввести некий ключ безопасности сети. В данной статье мы расскажем, что такое ключ безопасности беспроводной сети Wi-Fi, а также как узнать этот ключ с помощью настроек роутера, компьютера или ноутбука, на котором он сохранен.

Для того чтобы разобраться с тем, что такое ключ безопасности, нужно сказать несколько слов о разных типах сети Wi-Fi. Сеть Wi-Fi может быть открытой или защищенной. Открытая сеть никак не защищена и для подключения к такой сети не нужно вводить никаких данных. К открытой сети может подключится любой желающий, главное находиться в пределах действия сети. Это очень удобно для обеспечения доступа к Интернету в публичных местах. Защищенная сеть, наоборот, закрыта для случайных пользователей. Защищенные сети обычно используют для построения офисных, рабочих и домашних беспроводных сетей. Для того чтобы подключиться к такой сети нужно знать секретный набор символов, который называют ключом безопасности Wi-Fi или паролем.

В общем, ключ безопасности Wi-Fi – это пароль, который нужно знать для подключения к сети. В момент подключения к защищенной сети, устройство, которым вы пользуетесь, обязательно попросит ввести ключ безопасности или пароль. После ввода этой информации происходит проверка правильности введенного пароля и если пароль верный, то происходит подключение. Если же пароль неверный, то происходит разрыв подключения.

Нужно отметить, что здесь есть некоторая путаница в терминах. На некоторых устройствах (например, на мобильных гаджетах с операционной системой Android или iOS) данный ключ безопасности называют паролем. То есть в пользователя просят ввести пароль, и он сразу понимает, что от него требуется для подключения к сети.

В то же время на ноутбуках и компьютерах с операционной системой Windows используется более правильное название, а именно «ключ безопасности». Использование термина «ключ безопасности» часто запутывает неопытных пользователей, поскольку они не понимают, что от них требуется.

Ключ безопасности Wi-Fi устанавливается на устройстве, которое создает данную беспроводную сеть. Это может быть беспроводный роутер или точка доступа Wi-Fi. Поэтому, самый надежный способ узнать ключ безопасности Wi-Fi – это зайти в настройки роутера или точки доступа и посмотреть.

Для того чтобы вам нужно сначала подключиться к сети этого роутера. Это можно сделать по кабелю или по Wi-Fi (при подключении через Wi-Fi вход в настройки может быть заблокирован). Дальше нужно открыть любой браузера и ввести в адресную строку IP-адрес роутера (обычно это 192.168.0.1 или 192.168.1.1).

После этого появится запрос на ввод имени пользователя (логин) и пароля. Стандартный логин и пароль часто указывается на нижней стороне роутера, также эта информация есть в инструкции к роутеру.

После ввода логина и пароля вы попадете в веб-интерфейс роутера. Здесь нужно найти раздел с настройками Wi-Fi. Обычно данный раздел называется Wi-Fi, Wireless network, WLAN или Беспроводная сеть. В разделе с настройками Wi-Fi вы сможете найти ключ безопасности, необходимый для подключения.

Если у вас есть компьютер, на котором ключ безопасности сохранен, то вы можете его , не заходя в настройки роутера. Для этого нужно открыть «Центр управления сетями и общим доступом». В Windows 7 для этого нужно кликнуть правой кнопкой мышки по иконке сетевого подключения или зайти в «Панель управления» и открыть раздел «Сеть и Интернет – Центр управления сетями и общим доступом»

В Windows 10 для этого проще всего воспользоваться меню «Выполнить». Нажмите комбинацию клавиш Windows-R и выполните команду «control.exe /name Microsoft.NetworkandSharingCenter».

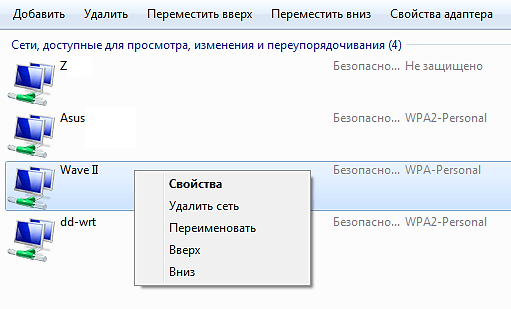

В окне «Центр управления сетями и общим доступом» нужно перейти по ссылке «Управление беспроводными сетями».

Здесь нужно найти нужную Wi-Fi сеть, нажать на нее правой кнопкой мышки и перейти в «Свойства».

В результате появится окно со свойствами выбранной Wi-Fi сети. Чтобы посмотреть сохраненный ключ безопасности перейдите на вкладку «Безопасность» и включите опцию «Отображать вводимые знаки». После этого в текстовом поле «Ключ безопасности сети» появится нужные вам данные.

Если же у вас нет доступа к роутеру и нет сохраненного пароля на компьютере, то вам нужно обратиться за помощью к системному администратору или Интернет-провайдеру, который обслуживает вашу беспроводную сеть Wi-Fi.