Так уж иногда случается, что фантастические и шпионские сюжеты оказываются не только плодом больной фантазии автора, а самой настоящей правдой. Еще совсем недавно какой-нибудь параноидальный фильм о тотальной слежке государства за человеком воспринимался как очередная сказка, игра воображения автора и сценаристов. До тех пор, пока Эдвард Сноуден не обнародовал информацию о PRISM - программе слежения за пользователями, принятой на вооружение Агентством национальной безопасности США.

После такой новости шутки про паранойю стали совсем не актуальны. А разговоры про слежку нельзя больше списать на расшатанную психику. Возникает серьезный вопрос, стоит ли чувствовать себя в безопасности, пользуясь своей почтой или общаясь в социальной сети или чате? Ведь на сотрудничество со спецслужбами пошли многие крупные компании: Microsoft (Hotmail), Google (Google Mail), Yahoo!, Facebook, YouTube, Skype, AOL, Apple. Учитывая то, что PRISM была нацелена в первую очередь на слежку за иностранными гражданами, а объем перехватываемых телефонных разговоров и электронных сообщений по некоторым оценкам достигал 1,7 миллиарда в год, стоит серьезно задуматься над тем, как защитить свою частную жизнь от чужих глаз.

Первая реакция на новость о PRISM у многих была одинакова: не позволим следить за собой, ставим Tor. Это, пожалуй, на самом деле самое популярное средство, о котором мы не один раз рассказывали на страницах нашего журнала. Он тоже был создан американскими военными, правда для совсем противоположенных целей. Такая вот ирония. Пользователи запускают на своей машине программное обеспечение Tor, работающее как прокси, он «договаривается» с другими узлами сети и строит цепочку, по которой будет передаваться зашифрованный трафик. По истечении некоторого времени цепочка перестраивается и в ней используются уже другие узлы. Для сокрытия от любопытных глаз информации о браузере и установленной ОС Tor часто используется в связке с Privoxy - некеширующим прокси, который модифицирует HTTP-заголовки и веб-данные, позволяя сохранить приватность и избавиться от назойливой рекламы. Чтобы не лазить по конфигурационным файлам и не править все настройки ручками, есть замечательная GUI-оболочка - Vidalia, доступная для всех ОС и позволяющая за пару минут поднять на своем ПК дверь в анонимный мир. Плюс разработчики попытались все максимально упростить, предоставляя пользователям в один клик установить себе Tor, Vidalia и portable-версию Firefox с различными security-аддонами. Для безопасного общения существует децентрализованная анонимная система обмена сообщениями - TorChat. Для безопасного, анонимного и прозрачного перенаправления всего TCP/IP- и DNS-трафика через сеть анонимайзеров Tor служит утилита Tortilla. Программа позволяет анонимно запускать на компьютере под Windows любое программное обеспечение, даже если оно не поддерживает SOCKS или HTTP-прокси, что раньше было практически невозможно сделать под Windows. Помимо этого, для стандартной связки Tor + Vidalia + Privoxy существует достойная альтернатива - Advanced Onion Router bit.ly/ancXHz , portable-клиент для «луковой маршрутизации». Для тех, кто особенно обеспокоен своей безопасностью, есть Live CD дистрибутив, который «из коробки» настроен отправлять весь трафик через Tor, - bit.ly/e1siH6 .

Основное предназначение Tor - это анонимный серфинг плюс возможность создания анонимных сервисов. Правда, за анонимность приходится расплачиваться скоростью.

Кроме «луковой маршрутизации», есть еще и «чесночная», применяемая в I2P. Tor и I2P при некотором внешнем сходстве во многом реализуют диаметрально противоположные подходы. В Tor создается цепочка из нод, по которой передается и принимается трафик, а в I2P используются «входящие» и «выходящие» туннели и таким образом запросы и ответы идут через разные узлы. Каждые десять минут эти туннели перестраиваются. «Чесночная маршрутизация» подразумевает, что сообщение («чеснок») может содержать в себе множество «зубчиков» - полностью сформированных сообщений с информацией по их доставке. В один «чеснок» в момент его формирования может закладываться много «зубчиков», часть из них может быть нашими, а часть транзитными. Является ли тот или иной «зубчик» в «чесноке» нашим сообщением, или это чужое транзитное сообщение, которое проходит через нас, знает только тот, кто создал «чеснок».

Основная задача I2P, в отличие от Tor, - анонимный хостинг сервисов, а не предоставление анонимного доступа в глобальную сеть, то есть размещение в сети веб-сайтов, которые в терминологии I2P называются eepsites.

Для работы программного обеспечения I2P необходима предустановленная Java. Все управление ведется через веб-интерфейс, который доступен по адресу 127.0.0.1:7657 . После всех необходимых манипуляций надо подождать пару минут, пока сеть настроится, и можно пользоваться всеми ее скрытыми сервисами. В данном случае мы получили анонимный доступ в сеть I2P, то есть ко всем ресурсам в домене.i2p. Если захочется выйти в глобальную сеть, то достаточно просто прописать в настройках браузера использование прокси-сервера 127.0.0.1:4444 . Выход из I2P в глобальную сеть осуществляется через определенные шлюзы (называемые outproxy). Как понимаешь, рассчитывать на огромную скорость в таком случае не приходится. Плюс нет никакой гарантии, что на таком шлюзе никто не снифает твой трафик. Безопасно ли размещать свой анонимный ресурс в I2P-сети? Ну, 100%-й гарантии безопасности тут никто дать не может, если ресурс будет банально уязвим, то не составит особого труда определить его истинное местоположение.

Во многих странах, таких как Китай, Иран, провайдеры активно борются против использования Tor’а, применяя DPI (deep packet inspection), фильтрацию по ключевым словам, избирательную блокировку и другие методы. Для того чтобы обойти цензуру, torproject выпустил специальную тулзу obfsproxy bit.ly/z4huoD , которая преобразует трафик между клиентом и мостом таким образом, что он выглядит для провайдера абсолютно безобидным.

А как насчет безопасного и анонимного обмена файлами? Для такой цели можно прибегнуть к помощи GNUnet bit.ly/hMnQsu - фреймворка для организации безопасной P2P-сети, не требующей централизованных или любых других «доверенных» сервисов. Основная цель проекта - создание надежной, децентрализованной и анонимной системы обмена информацией. Все узлы сети работают как маршрутизаторы, шифруют соединения с другими узлами и поддерживают постоянный уровень нагрузки на сеть. Как и во многих других решениях, узлы, активно участвующие в работе сети, обслуживаются с более высоким приоритетом. Для идентификации объектов и сервисов используется URI, который выглядит как gnunet://module/identifier , где module - имя модуля сети, а identifier - уникальный хеш, идентифицирующий сам объект. Интересная фича - возможность настроить уровень анонимности: от нуля (не анонимно) до бесконечности (по дефолту стоит единица). Для безопасной передачи все файлы шифруются с помощью ECRS (An Encoding for Censorship-Resistant Sharing - шифрование для устойчивого к цензуре обмена файлами). GNUnet является расширяемым, на его основе можно строить новые P2P-приложения. Помимо файлообмена (наиболее популярного сервиса), существуют альтернативные службы: простейший чат, находящийся сейчас в полумертвом состоянии, а также распределенный DNS. Ну и как обычно, за анонимность приходится расплачиваться: высокой задержкой, низкой скоростью работы и достаточно высоким потреблением ресурсов (что характерно для всех децентрализованных сетей). Плюс присутствуют проблемы обратной совместимости между различными версиями фреймворка.

RestroShare bit.ly/cndPfx - это открытая кросс-платформенная программа для построения децентрализованной сети по принципу F2F (Friend To Friend), использующая GPG. Основная философия заключается в обмене файлами и общении только с доверенными друзьями, а не со всей сетью, из-за чего ее часто относят к darknet. Для установки соединения с другом пользователю надо сгенерировать с помощью RetroShare пару GPG-ключей (или выбрать существующую). После проверки подлинности и обмена асимметричным ключом устанавливается SSH-соединение, использующее для шифрования OpenSSL. Друзья друзей могут видеть друг друга (если пользователи включили такую возможность), но соединяться не могут. Такая вот получается социальная сеть:). Но зато можно шарить папки между друзьями. В сети существует несколько сервисов для общения: приватный чат, почта, форумы (как анонимные, так и с обычной аутентификацией), голосовой чат (VoIP-плагин), каналы, наподобие IRC.

Ты можешь удивиться: при чем тут Raspberry Pi? Мы же говорим про анонимность. А при том, что сей маленький девайс поможет этой анонимности добиться. Его можно использовать в качестве роутера/клиента, предоставляющего тебе доступ к Tor/I2P-сетям или анонимному VPN. Кроме этого, есть еще один плюс. В децентрализованных сетях достигнуть приемлемой скорости доступа к внутрисетевым ресурсам можно, только если постоянно находиться в ней. Например, в I2P доверие других «чесночных роутеров» к такому узлу будет больше, соответственно и скорость выше. Держать ради этого постоянно включенным свой компьютер или заводить отдельный сервер нерезонно, а вот потратить на это всего 30 долларов вроде и не жалко. В повседневной жизни можно будет пользоваться обычным подключением, а когда надо будет анонимно выйти в Сеть - просто пускаешь весь трафик через мини-девайс и не паришься ни с какими настройками. Надо сказать, что до недавнего времени устанавливать софтину I2P, написанную на Java, на «ежевику» смысла не было. Жадной до ресурсов Java-машине никак не хватало стандартных 256 Мб оперативы. С выходом Raspberry Pi model B, несущего на борту уже 512 Мб, это стало уже вполне реально. Так что давай рассмотрим основные моменты, связанные с установкой. Допустим, мы используем Raspbian . Первым делом обновляемся:

Sudo apt-get update; sudo apt-get dist-upgrade

Затем устанавливаем Java, но не стандартную из пакетов, а специальную версию, заточенную под процессоры ARM, -bit.ly/13Kh9TN (как показывает практика, стандартная сожрет всю память). Скачиваем и инсталлируем:

Sudo tar zxvf jdk-8-ea-b97-linux-arm-vfp-hflt-03_jul_2013.tar.gz -C /usr/local/java export PATH=$PATH:/usr/local/java/bin

После чего скачиваем и устанавливаем I2P:

Cd ~ mkdir i2pbin cd i2pbin wget http://mirror.i2p2.de/i2pinstall_0.9.7.jar java -jar i2pinstall_0.9.7.jar -console

Чтобы превратить Raspberry в роутер для I2P, надо немного поколдовать с конфигами. Переходим в ~/.i2p и начинаем редактировать файл clients.config . Там нам надо закомментировать строку

ClientApp.0.args=7657::1,127.0.0.1 ./webapps/

и раскомментировать

ClientApp.0.args=7657 0.0.0.0 ./webapps/

А затем в файле i2ptunnel.config заменить адреса в строках

Tunnel.0.interface=127.0.0.1 tunnel.6.interface=127.0.0.1

на 0.0.0.0 . После чего можем запустить I2P-роутер, выполнив:

Cd ~/i2pbin ./runplain.sh

Также можно добавить в crontab следующие строки, чтобы софтина автоматически поднималась при запуске системы или после краша:

0 * * * * /home/pi/i2pbin/runplain.sh @reboot /home/pi/i2pbin/runplain.sh

Осталось только организовать удаленный доступ к девайсу. Оптимальный способ - использовать динамический портфорвардинг через SSH. Для этого надо только установить в настройках I2P-туннель, который бы указывал на 22-й порт на локальной машине. Таким же образом можно превратить Pi в анонимный VPN (как это сделать, можно посмотреть тут -http://bit.ly/11Rnx8V) или подключить к Tor’у (отличный видеомануал по этому поводу http://bit.ly/12RjOU9). А можно и придумать свой способ, как использовать девайс для анонимных путешествий по Сети.

На самом деле Raspberry Pi не единственный маленький девайс, на базе которого можно организовать анонимный доступ в Сеть. Достойной альтернативой ему будет роутер от латвийской компании MikroTik , которая занимается производством сетевого оборудования и софта для него. Такой девайс обойдется чуть подороже, но потребует меньше возни при настройке. В числе продуктов компании RouterOS - операционная система на базе Linux, предназначенная для установки на аппаратные маршрутизаторы MikroTik RouterBOARD. Различные варианты платформ RouterBOARD позволяют решать различные сетевые задачи: от построения простой точки доступа до мощного маршрутизатора. Несмотря на наличие разъема для подключения питания, практически все устройства могут питаться с помощью PoE. Большой плюс - наличие хорошей документации http://bit.ly/jSN4FL , в которой очень подробно описано, как можно создать security-роутер на базе RouterBOARD4xx, подключив его к сети Tor. Останавливаться на этом не будет, все очень подробно описано.

Говоря про приватность и анонимность в Сети, нельзя обойти стороной использование для этих целей VPN. Мы уже рассказывали, как замутить свой VPN-сервер в облаке Amazon’а bit.ly/16E8nmJ , подробно рассматривали установку и тонкую настройку OpenVPN. Всю необходимую теорию ты можешь посмотреть в этих статьях. Однако хочется еще раз напомнить, что VPN не панацея. Во-первых, возможны ситуации, когда трафик может «утечь» мимо VPN-соединения, во-вторых, в сетях, основанных на протоколе PPTP, существует реальная возможность расшифровать перехваченные данные («Такой небезопасный VPN», ][акер № 170). Так что не стоит верить в полную безопасность при использовании виртуальных частных сетей.

Это лишь наиболее популярные решения, позволяющие хоть как-то оградить свою частную жизнь от любопытных глаз Большого Брата. Возможно, в недалеком будущем появятся новые технологии или все мы будем активно пользоваться одной из рассмотренных сегодня. Кто знает… Что бы это ни было, важно всегда помнить, что никогда ни одно решение не способно дать 100%-ю гарантию защищенности. Поэтому не чувствуй себя в полной безопасности, установив Tor, I2P или что-то еще, - за чувство ложной безопасности многие уже поплатились.

Переживания по поводу сохранения анонимности в интернете больше не являются заботой исключительно любителей порнографии, террористов и хакеров. Скомпрометированные персональные данные могут сделать вас жертвой мошенников, крадущих личную информацию, и нанести вам ущерб от иных нелегальных действий третьих лиц. Некоторые люди озабочены обеспечением безопасности от государственной слежки или даже слежки зарубежных правительств (и не без основания). При этом ничто не может обеспечить вам 100 % анонимность в интернете, так как всегда есть лазейки , которые могут быть использованы для вашей идентификации, а в различном программном обеспечении всегда остаются некоторые проблемы с безопасностью. Но если вы стремитесь создать себе более безопасные условия в наш век цифровых технологий, можно позаботиться о базовых мерах предосторожности, которые помогут вам в некоторой мере скрыть или завуалировать вашу личность в интернете.

Часть 1

Основы анонимностиЗнайте, что, скорее всего, ваш интернет-провайдер тоже анализирует трафик, чтобы знать, чем вы занимаетесь в сети. Чаще всего так провайдер проверяет, используется ли сеть для скачивания torrent-файлов или материалов, защищенных авторскими правами.

Поймите, что достигнуть полной анонимности в сети невозможно. Как бы тщательно вы ни скрывались, всегда остается некоторая информация, которую потенциально можно использовать для того, чтобы вас выследить и идентифицировать. Цель применения средств обеспечения анонимности - это сократить доступный третьим лицам объем личной информации, но из-за самой природы интернета достигнуть полной анонимности нельзя.

Поймите необходимый баланс. Просматривая интернет-страницы, вам необходимо сделать выбор между удобством и анонимностью. Сохранять анонимность в сети не так просто, и это требует существенных усилий и сознательных действий. Вы столкнетесь с заметным замедлением интернет-соединения при посещении веб-сайтов и будете вынуждены совершать дополнительные действия еще до того, как зайдете в сеть. Если вам важна ваша анонимность, будьте готовы пойти на определенные жертвы.

Используйте анонимные поисковые системы. Большинство крупных поисковиков, таких как Google, Yandex, Mail, Bing и Yahoo!, отслеживают историю поисковых запросов и привязывают их к адресу IP. Пользуйтесь альтернативными поисковиками, например DuckDuckGo или StartPage.

Используйте менеджер паролей, чтобы держать сохраненные пароли под защитой. Если активно пользоваться интернетом дольше недели, вполне вероятно, что вам потребуется создать и запомнить целый ворох различных паролей. Порой соблазнительно везде использовать одинаковый пароль или его небольшие вариации, чтобы упростить себе жизнь, но это создает серьезный риск для вашей безопасности. Если один из веб-сайтов, где хранятся данные о вашем почтовом ящике и пароле к аккаунту, подвергнется хакерской атаке, то под угрозу попадут все ваши учетные записи на других сайтах. Менеджер паролей позволит вам безопасно управлять паролями для всех посещаемых вами сайтов, а также создавать надежные и даже случайные пароли для них.

Часть 3

Базовые меры обеспечения анонимности в сетиИзучите базовую терминологию. Когда дело касается соблюдения анонимности в сети, легко можно запутаться в технической терминологии. Прежде чем погружаться в изучение информации, необходимо понять базовый смысл некоторых наиболее распространенных терминов.

Используйте сетевой прокси-сервер. Существуют тысячи сетевых прокси-серверов, и они меняются ежедневно. Они представляют собой веб-сайты, проводящие трафик через свой собственный прокси-сервер. Они затрагивают только тот трафик, который проводится непосредственно через их веб-сайт. Если же вы просто откроете новую вкладку в своем браузере и начнете просто так бродить по сети, то утратите анонимность.

Используйте или подпишитесь на VPN. Виртуальная частная сеть будет шифровать ваш исходящий и входящий трафик, повышая безопасность. Также ваш трафик будет выглядеть как трафик, идущий с VPN-сервера, что схоже с использованием прокси-сервера. В большинстве случаев VPN предоставляется платно. При этом во многих случаях трафик все же отслеживается в соответствии с требованиями законодательства.

Пользуйтесь браузером Tor. Tor - это сеть, которая действует как множество прокси, перекидывающих трафик большое количество раз, прежде чем он достигает конкретного сайта или пользователя. Анонимным будет только тот трафик, который пройдет через браузер Tor, при этом страницы в этом браузере будут открываться существенно медленнее, чем при использовании обычных браузеров.

Установите дополнение или расширение для браузера, обеспечивающее защиту личной информации. Если ваш браузер поддерживает сторонние дополнения и расширения, у вас есть возможность установить полезные аддоны. К таким браузерам относятся Google Chrome, Mozilla Firefox, Safari, Microsoft Edge и Opera.

Часть 4

Продвинутые мерыСтрого выполняйте рекомендации каждого пункта в данном разделе. Если вам действительно необходима анонимность, есть несколько вещей, о которых вы должны позаботиться, прежде чем выходить в сеть. Это может показаться слишком трудоемким делом, но соблюдение всех рекомендованных шагов - единственный способ, который гарантированно предоставит вам хоть какое-то подобие анонимности в сети.

Установите Linux на виртуальной машине своего домашнего компьютера. На компьютере запускается множество сервисов, которые подключаются к интернету, каждый из которых может скомпрометировать вашу анонимность в сети, а вы даже не будете об этом знать. Особенно небезопасна ОС Windows, а также Mac OS X, но уже в меньшей степени. Первый шаг к анонимности - установка Linux на виртуальной машине, которая является аналогом полноценного компьютера в компьютере.

Найдите хост VPS (виртуальный выделенный сервер) в другой стране. Это обойдется вам в несколько долларов в месяц, но позволит анонимно пользоваться интернетом. Важно подписаться на VPS в другой стране, чтобы трафик от VPS не мог привести к вашему реальному IP-адресу.

Настройте личный VPN (виртуальную частную сеть) на сервере VPS. Вашему компьютеру для доступа к сети интернет потребуется подключаться к VPN. Со стороны все будет выглядеть так, будто бы вы выходите в сеть из точки расположения VPS, а не из дома, кроме того, все входящие и исходящие от VPS данные будут зашифрованы. Данный шаг чуть более сложен, чем установка виртуальной машины. Тем не менее он является самым важным шагом, поэтому, если вам важна анонимность, обязательно выполните его. Он предназначен специально для OpenVPN на Ubuntu, одного из наиболее надежных бесплатных VPN.

Скачайте на виртуальную машину Tor Browser Bundle. На данном этапе, когда у вас уже настроены и запущены VPS и VPN, вы можете пользоваться сетью достаточно анонимно. VPN будет шифровать весь исходящий и входящий трафик вашей виртуальной машины. Но если вы хотите сделать еще один шаг к анонимности, то браузер Tor позволит обеспечить дополнительную защиту, но ценой скорости доступа к интернет-страницам.

Регулярно меняйте провайдеров VPS. Если вас очень волнует вопрос обеспечения безопасности, рекомендуется менять провайдеров VPS не реже раза в месяц. Это означает необходимость новой настройки OpenVPN каждый раз, но постепенно с каждым очередным повтором вы научитесь выполнять необходимые операции все быстрее и быстрее. Обязательно полностью перенастраивайте новый VPS, прежде чем подключаться нему.

Разумно пользуйтесь интернетом. Теперь, когда все настроено, надежность сохранения вашей анонимности опирается на ваши привычки использования интернета.

Из месяца в месяц на андеграунд форумах всплывают темы - а как-же создать себе максимальную анонимность и стать неуязвимым, хватит ли ВПНа и натянутых носков и т.п. ересь, которая приелась и на которую уже отвечают заученными фразами вроде - Захотят найдут, 100% не бывает.

Берем лопаты и носилки.

Как не прискорбно об этом говорить нам все равно понадобится ВПН, его можно купить, украсть, родить, короче как его добыть решать вам. На бесплатные я бы не делал ставки, если уж совсем денег нет, покупайте у кебрума, там всего 5-6 баксов в месяц тарифы, ограничений нет никаких, да и есть демо режим, если торенты не качаете можно и в демо режиме поработать, однохуйственно. Ладно, каким-то образом вы завладели ВПНом, что-же дальше?

А дальше ДА-ДА-ДА, тот самый TOR, качаем, устанавливаем, все работает из коробки, правда из коробки если используете винды, под линуксами придется поебаться немножко, но труды ваши будут вознаграждены, лично я все строил на убунте 12, по началу плевался, но сейчас само заебись, аж эрекция. В общем тот TOR, который идет в коробке, тормоз еще тот, так что надо его правильно настроить, вот с этим конфигом, ваш TOR будет летать быстрее самолета + будут исключаться ненужные нам страны, то есть мы никогда не получим как вариант Российский IP адрес и постоянно будем выходить через американские узлы, само собой будем косить под амера.

Конфиг TOR

Как и куда пихать его, найдете легко в гугле.

ControlPort 9051 DirPort 9030 DirReqStatistics 0 ExitNodes { US } StrictExitNodes 1 ExcludeNodes { RU } , { UA } , { BY } , { LV } , { LD } , { MT } , { GE } , { SU } ExitPolicy reject * : * Log notice stdout Nickname R1 ORPort 3055 RelayBandwidthBurst 10485760 RelayBandwidthRate 5242880 SocksListenAddress 127.0.0.1 StrictNodes 1 |

Что мы имеем, значит выбираем Exit ноды только из США указав явно {US}, все промежуточные и входные узлы будут меняться по странам исключая эти: {RU},{UA},{BY},{LV},{LD},{MT},{GE},{SU}, этот список стран был составлен опытными кардерами, возможно следует добавить в список какие-то еще страны, если знаете какие, обязательно поделитесь. На все остальные значения не обращаем внимания, если есть желание можете на оффсайте TOR’а почитать о каждом параметре отдельно, при условие, что вы знаете английский язык либо воспользовавшись переводчиком от гиганта.

Значит отконфигурировали мы с вами TOR, обзавелись ВПНом, фундамент готов. Как мы знаем весь трафик на Exit ноде в торе прозрачен и легко может быть перехвачен злоумышленником, но мы не оставим плохим дядькам ни единого шанса. Натянем поверх всего этого фундамента SSH туннель. То есть вот что у нас получится:

1.

Подключаемся к сети через ВПН, соответственно становимся амером, IP меняется на американский (вы можете строить свои цепочки и по желанию, конфигурировать так как вам нравится, страны могут быть любые).

2.

Дальше запускаем наш отконфигурированный TOR, соответственно TOR будет работать уже через ранее подключенный нами ВПН канал.

3.

Натягиваем SSH туннель проксифицированный через TOR сеть поверх всего имеющегося.

4.

На выходе имеем IP адрес SSH туннеля. А через Exit ноду идет шифрованный трафик и ни один плохой дядька его не расшифрует и не спалит ваши секреты.

5.

ПРОФИТ!

Первые два пункта мы уже с вами рассмотрели, думаю все все поняли. А вот с натягиванием туннеля давайте разберемся поподробнее. Так как у меня убунта (для этих дел советую именно линукса, ибо SSH туннель под форточками охуенно нестабильно работает, исплюетесь), буду рассказывать, как сделать все это в никс системах. Для того что-бы прокинуть SSH туннель, нам надо заиметь SSH шелл на каком нибудь сервере, как это сделать рассказывать не буду, можете опять-же – купить, украсть, родить. Короче грубо говоря мы купили SSH шелл на амерском серваке, что-же дальше, а дальше нам надо строить очередную стену. В консоле пишем команду:

sudo proxychains ssh –D 127.0.0.1 : 8181 username @ 142.98.11.21 |

Команда proxychains означает что мы запускаем ssh через наш локальный сокс TORа на порту 9050 (грубо говоря проксифицируем наш туннель), дальше идет параметр –D который создает сокет на порту 8181 а дальше уже сам адрес SSH сервера, где сначала идет логин, а потом через собаку сам IP адрес сервера. Жмем ентер и видим такую фиговину:

| S - chain | - & lt ; & gt ; - 127.0.0.1 : 9050 - & lt ; & gt ; & lt ; & gt ; - 142.98.11.21 - & lt ; & gt ; & lt ; & gt ; - OK |

Если увидели OK значит, заебись, мы приконектились к серверу через TOR сеть, потом вводите пароль, жмете снова ентер и сворачиваете консоль, между тем на локальном хосте 127.0.0.1 на порту 8181 у нас повисает сокет, через который мы уже и будем выходить в интернет.

Охуеть сколько букв, надеюсь все все поняли, хотя это и замороченная тема, но никак иначе проделать данную операцию не получится. Со временем привыкните и за минуту, будите создавать себе невзъебенно крутые каналы.

Как нас будут ловить

Допустим спиздили вы миллион денег и за вашу жопу объявили награду. Соответственно вас начинаю искать. Давайте рассмотрим, как-же будет раскручиваться цепочка.

1.

Так как конечный IP адрес SSH шелла, то хлебом не корми, все силы бросят туда.

2.

Так как SSH шелл идет у нас через TOR сеть, то соответственно цепочка меняется каждые 10 минут, меняются Exit ноды, мидл сервера и входящие узлы. Тут клубок ебать косить получается, лично я даже представить не могу, как можно будет что-то найти во всей этой поебени. Трафик у нас зашифрован на всех узлах, проснифить Exit ноду тоже не получится, TOR цепочки могут вообще через весь мир строиться. Так что это какой-то анреал, даже если и найдут Exit ноду, то дальше придеться искать мидл сервер. А на это на все нужны средства, связи и очень много чего еще, не каждая контора будет заниматься этим, проще забить.

3.

Предположим, что случилось чудо, TOR сеть нас подвела и рассказала наш IP адрес ВПНа. Ну что сказать – все зависит от ВПН сервера, администрации, погодных условий и еще многих факторов. Тут уж как повезет, либо ВПН сдаст все ваши логии либо нет.

4.

Даже если и определили ваш реальный IP адрес, узнали страну, город. Это еще ничего не значит. Никто не отменял левые симкарты, соседский вайфай. Ну это совсем для параноиков, вроде Бин Ладена, по некоторым данным, его безопасность строилась именно таким способом, который я вам описываю, хотя это опять-же глухой телефон. Хочешь сделать хорошо, сделай это сам! Свою неуязвимость можете подкреплять мыслями о том, что если вас захотят найти, то на это потребуются очень неплохие финансы, ведь представьте только себе, что предстоит сделать оперативнику, хотя бы, чтоб получить логи с SSH сервера, не говоря уже о TOR сети.

5.

В данном примере я не рассматриваю сеть i2p, это говно вообще ни о чем, во первых от нее вы никогда не дождетесь реальной скорости, во вторых не сможите авторизироваться ни на одном сайте, ибо i2p с куками вообще никак не дружит, в третьих на выходе у нас будет постоянно Германский IP адрес. Это основные моменты, которые заставляют послать i2p на большой сочный хуй.

Безопасный серфинг или окапываемся

50 процентов нашей крепости мы с вами успешно построили, поверти лучше потратить на все это один день, зато потом за несколько минут приводить систему в полный дефкон. Но что нам эта крепость, если мы наследим? Давайте усложним задачу и настроим наш браузер на полный пиздец. То есть не позволим нашему браузеру выдать нас с потрохами. Из всех имеющихся в мире браузеров, успешно поддается настройке только Firefox, именно его мы и выберем. Для этого качаем последнюю портабл версию, гугл в помощь, распаковываем и запускаем.

Это позволит нам отключить всю ненужную хрень, которая нас может спалить, вроде Java, Flash и т.п. неведомая хуйня. Дальше устанавливаем такие плагины:

Скриншотер, пейджхакер и хакбар можно не ставить, это на любителя, все остальное должно быть обязательно. Дальше выставляем галки как на этом скриншоте, это не позволит нам спалиться на кукисах, то есть после закрытия браузера, все куки на хуй удаляться и не возникнет в дальнейшем проблем если вы случайно забыли построить анонимные туннели.

about < b > < / b > : config |

и ищем строчку geo.enable – выставляем это значение в false, это позволит нам не привязывать браузер к нашему местоположению. Так, с основными настройками разобрались, теперь давайте конфигурировать установленные плагины.

NoScript

Первым делом настраиваем NoScript, особого ума там не надо, просто ставим галку – Запретить все JavaScript и все, хотя я еще покопался и отключил всякие ненужные уведомления. Заметьте что при включенном NoScript, у вас не будут работать некоторые сайты, которые содержат Java скрипты, так или иначе вам иногда всетаки придется отключать этот плагин, ибо тут никак, либо пользоваться мобильными версиями сайта. С отключенным плагином, мы спалим очень много данных о себе, например – версия браузера, разрешение экрана, глубина цвета, язык, операционную систему и многое многое другое включая ваш настоящий IP адрес. Так что, тут либо все либо ничего!

ModifyHeader

Этим замечательным плагином, мы отфильтруем некоторые передаваемые заголовки, не все конечно, а только те которые можно будет отфильтровать, смотрите на картинке и повторяйте за мной.

Как только закончили, нажимаем на морду с надписью Start, плагин активируется и будет фильтровать неугодные нам заголовки. Поехали дальше.

FoxyProxy

Этот плагин позволяет нам легко переключаться между проксями, например вы хотите выйти в интернет миную ssh туннель, либо наоборот использовать всю имеющеюся цепочку, либо вам нужен лишь TOR, примеров привести можно много. Создаем такую схему:

У меня тут всего 3 пункта, работа через TOR, работа через тоннель и прямой трафик без всяких проксификаторов.

Работа через TOR настроена так: 127.0.0.1 порт 9050 + нужно установить галку в Socks5

Работа через туннель, прописываем 127.0.0.1 порт 8181 (этот порт мы указали когда создавали ssh туннель, вы можете выбрать любой другой), так-же выставляем галку на Socks5. Все сохраняем и закрываем.

В первом случае у нас получится что в интернет мы будем выходить через ВПН, а дальше пускать браузер через TOR сеть, соответственно на Exit ноде наш трафик шифроваться не будет.

Во втором случае весь наш трафик идет через ВПН, затем проксифицируем ssh туннель через TOR сеть, на выходе получаем зашифрованный трафик и IP адрес выбранного нами ssh сервера.

В третьем случае мы вообще отключаем всю проксификацию и ходим в интернет с IP адресом нашего ВПН сервера.

Все это дело легко и удобно переключается мышкой и у вас не должно возникнуть никаких трудностей.

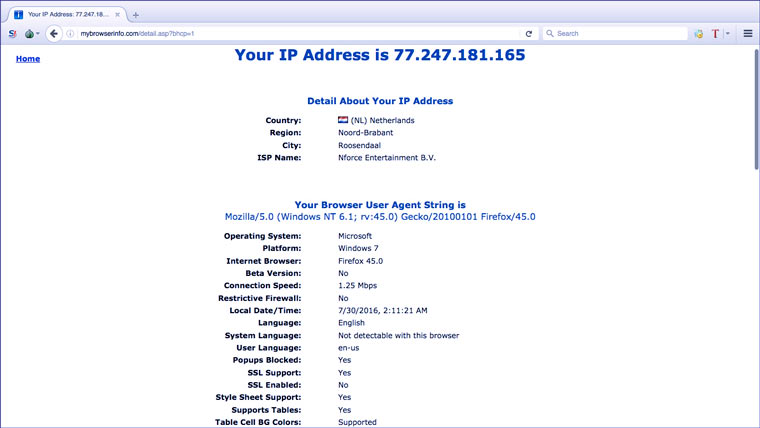

Манипулировать с плагинами мы закончили, надеюсь донес до вас азы всего этого барахла, если же чего-то не поняли, спрашивайте в комментариях. В принципе мы сделали себе безопасный браузер. Теперь можем шариться по сети и не бояться, что нас могут опознать по каким-то признакам, по сути мы замаскировались под обычного рядового американца, ничего нас не выдает. Вот сам отчет, как мы выглядим для других:

Заключение

В этой статье я познакомил вас с возможной концепцией анонимности в сети. На мой взгляд это оптимальная схема, конечно можно во всю эту цепочку добавить ДаблВПН, соксы и еще с три короба накрутить, но скорость будет уже не та, все зависит о желания и степени параноии. Все плюсы и минусы схемы я описал выше, надеюсь вам понравилось и натолкнуло на какие-нибудь правильные мысли.

Печеньки и стратегия

Ко всему этому хочу напомнить вам, что не следует забывать и о других предосторожностях, на пример установка англоязычной операционной системы, использовать виртуальные машины для черных дел, менять макадреса на сетевых картах, шифровать жесткие диски, при каждом новом подключении обязательно проверять свой IP адрес на специализированных ресурсах, то есть подключили ВПН – проверили IP адрес, подключили TOR опять-же проверили и так далее по накатанной, бывают ситуации, когда ВПН вроде и поднялся, но IP не сменился, вот и спалились, так что обязательно учитываем все мелочи, лучше сто раз проверить, чем потом сто лет жалеть. Так-же при совершении сделок не использовать ICQ, исключительно jabber и исключительно подключать его через созданные тоннели, на крайняк можно обойтись одним TOR’ом. Все деньги которые вы зарабатываете в сети, храните в LR либо в ЯД, затем покупайте на них Bitcoin, ну а дальше все средства анонимно выводятся любым удобным способом. После каждой сделки, меняйте Bitcoin кошелек (делается в пару кликов), потом все свои средства сливайте в один, который нигде не светился. Не забываем проксифицировать все приложения с которыми работаем, можно вообще всю систему настроить так, что абсолютно все программы будут ходить в интернет через ваши тоннели, опять-же направлю вас в гугл, информации об этом полно. Если вам чрезмерно важна винда и вы не можете или не переносите никс подобные системы, то то-же самое можно проделывать и под форточками, но поверьте что геморроя будет больше и стабильность упадет в разы, так что набирайтесь терпения и изучайте линукса если уж выбрали темную сторону. На этом спешу с вами распрощаться! Если что не понятно, спрашивайте, разжую! Пока пока!

Вся приведенная мною информация в этом топике дана лишь для ознакомления и не является призывом к действиям, вся ответственность лежит на ваших плечах.

Upd:

В Firefox обнаружилась еще одна интересная штука, рассказываю!

Вводим в адресную строку браузера: about:config

Ищем параметр: network.proxy.socks_remote_dns

Выставляем его в: true

Теперь браузер настроен на использование DNS-серверов самого SSH-туннеля. Для примера, если вы зайдете на whoer.net с подобными настройками браузера, вы увидите DNS-сервер страны SSH-туннеля, а не DNS вашего провайдера или OpenVPN-сервера, через который вы заходите в Интернет.

Last updated by at Июль 2, 2015 .

В жизни бывает так, что нужна 100% анонимность при использовании интернета через браузер (обойдусь без примеров, а то в комменты опять придут суровые парни и будут обвинять меня в подстрекательстве и грозить отделом «К»). Как сделать так, чтобы сайты в интернете (например Google) не могли идентифицировать вас и записать сведения о каких-либо действиях в ваше досье?

Бывает, включишь VPN с режимом «инкогнито», нигде не авторизируешся, а AdSense внезапно пугает до боли знакомыми объявлениями. Как он определяет кто есть кто?

Чтобы ответить на этот вопрос, проведем эксперимент. Откроем вкладки в четырех браузерах:

И посмотрим, какие данные о человеке они могут собрать. Что мы рассказываем о себе сайту, набрав URL в адресной строке?

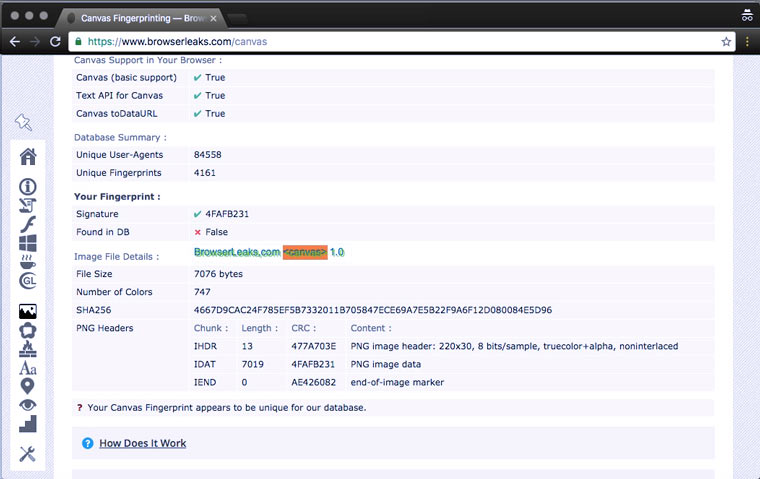

Canvas Fingerprinting - технология идентификации пользователей, разработанная около 4 лет назад в AddThis. Принцип ее работы базируется на том, что когда при загрузке страницы происходит прорисовка (рендеринг) картинки (обычно это однотонный блок под цвет фона с невидимым текстом), то браузер для этого собирает кучу инфы о системе: какое есть железо и графические драйвера, версия GPU, настройки ОС, информация о шрифтах, механизмы сглаживания и множество других мелочей.

Вместе это огромное множество деталей образует уникальную характеристику, по которой можно отличить связку компьютер/браузер пользователя от всех других в мире. Для каждого она записывается в виде строки похожей на DA85E084. Бывают совпадения (по данным Panopticlick, в среднем шанс найти двойника 1 к ), но в таком случае можно дополнить их другими возможностями для установления личности (о них ниже).

Tor спрашивает разрешения о получении Canvas Fingerprinting и если проявить внимательность и не давать согласия, то эту инфу можно оставить при себе. А вот все остальные браузеры сдают своего владельца без единого писка.

Побробнее об этом методе идентификации можно почитать в Википедии .

Скриптами для определения Canvas Fingerprint сейчас оснащены многие посещаемые сайты. Получив это уникальное значение, один сайт можно попросить у другого сведения о человеке. Например, привязанные аккаунты, друзей, используемые IP-адреса и информацию о рекламных предпочтениях . По ссылке ниже можно проверить, в каких системах есть сведения о ваших потребительских интересах, привязанные к Canvas Fingerprinting.

Tor опять попросил того же разрешение, что и в первом пункте и из-за моего отказа ничего не нашлось. Safari нашел меня в базах 3, Chrome в 13, а Firefox в 4. Если выйти из режима инкогнито, то в последнем число баз возрастает до 25, так как большинство из них используют для идентификации старые добрые cookies.

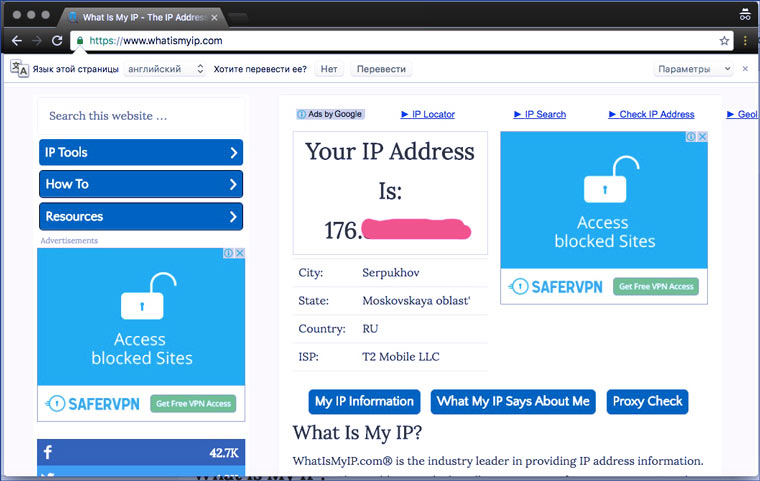

В Tor с помощью кнопки New Identity можно менять «страну пребывания». А режимы «инкогнито» не скрывают IP-адрес (для этого надо дополнительно использовать прокси или VPN), а делятся с владельцам сайта вашим примерным местоположением и информацией об интернет-провайдере.

На yandex.ru в Tor без всяких разрешений на определение местоположения показал, где я приблизительно нахожусь и который у меня час. С другими браузерами аналогично.

Tor даже не стал спрашивать разрешения на определение координат и просто выдал нули. Safari, Chrome и Firefox спросили стандартное разрешение (как в обычном режиме) и не удосужились напомнить о том, что я шифруюсь и таких данных раскрывать не должна.

Потом я отключила службы геолокации на Mac и снова зашла на yandex.ru. Tor заставил сайт думать, что я в Румынии, но время оставил московское (по несовпадению IP и часового пояса можно будет на раз банить VPN-щиков в случае запрета). В других браузерах все осталось как раньше.

Дело в том, что «Яндексу» для определения местоположения не нужен GPS (или данные WPS от устройства). Ведь у него есть «Локатор»! Вошли в сеть через Wi-Fi? Точка доступа уже есть в базе (см. статью ). Раздали себе инет с телефона? Сотовая вышка сдаст.

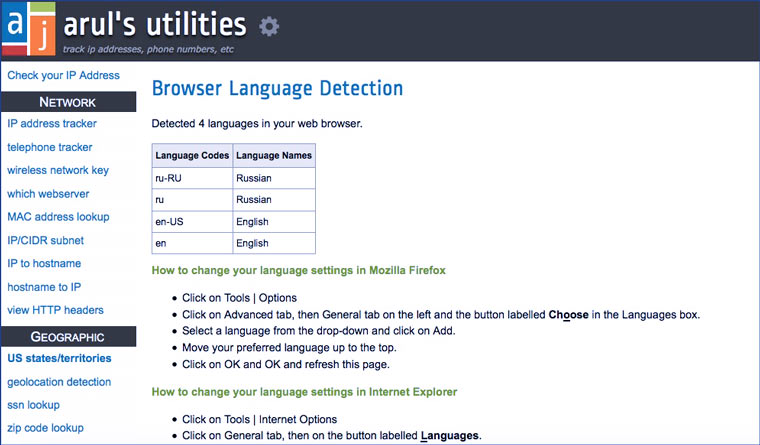

Еще один верный признак любителя VPN - несовпадение языка со страной, с IP которой он сидит. Tor подвел - язык у него всегда английский (но его можно поменять, но я думала, что должен меняется автоматически под страну). У остальных настройки такие же, как и в обычном режиме.

Операционная система, скорость соединения, цветовые характеристики монитора, поддержка разных технологий, ширина окна браузера, версия Flash - куча мелочей, которые дополняют уникальную характеристику пользователя. Tor подтасовывает некоторые из этих данных (пример Windows 7), а остальные браузеры абсолютно честны.

Человек может сменить IP, включить «инкогнито», а скрипт для поднятия цен быстро вычислит: «Это кто такой к нам с тормознутым инетом, старой версией флеш и Windows XP второй раз зашел, но теперь решил притвориться жителем Сейшел? Повышаем на 20%!»

Еще одна характеристика, которая добавляет человеку уникальности - список плагинов (с информацией о версиях), установленных в его браузере. Tor их скрывает. Другие браузеры нет.

Как видите, Tor Browser обеспечивают неплохую анонимность. Но исторические факты говорят о том, что если человек совершает что-то действительно серьезное с помощью onion-сети, то его все же иногда находят . Все, наверное, помнят показательную историю с основателем Silk Road (магазина по продаже наркотиков) Росса Ульбрихта.

А режимы «инкогнито» нужны только, чтобы полазить за чужим компом и не оставить следов. Можно в дополнение к ним заблокировать JavaScript, это уменьшит число возможных способов идентификации, но многие сайты станут непригодными для использования.

В дополнение к эксперименту хотелось бы рассказать об еще одной интересной функции современных браузеров. Любой сайт может получить список шрифтов, установленных в системе. У многих приложений есть какие-то свои уникальные шрифты и по ним можно определить род занятий человека. А исходя из этого показывать ему рекламные объявления. В Tor и режиме «инкогнито» это не работает (или выдается слишком короткий перечень).

Для защиты от вышеперечисленных способов идентификации есть специальные плагины для разных браузеров. Но не стоит тратить силы на их установку. Так как они не могут защитить от сбора всех возможных сведений.

Ведь в статье я показала самые простые и понятные примеры того, как браузеры собирают информацию о нас. Но их можно было бы привести гораздо больше: flash cookies, Silverlight cookies, отставание времени от поясного (у многих есть хотя 0,2-0,8 секунд) - множество мелочей, которые были бы лишними. Ведь читателю уже понятно, что открывая браузер он сообщает о себе миру огромное количество сведений и демонстрирует набор уникальных характеристик, которые отличает его компьютер от всех других.

Собирать сведения о большей части людей на планете нужно только с одной целью - повышать кликабельность рекламных объявлений, чтобы больше зарабатывать на этом. В принципе, от этого только польза - легче найти какие-то товары или услуги.

Еще продвинутые методы идентификации полезны магазинам для сбора сведений о клиентах. Чтобы человек не мог зайти на сайт под другим IP/отключив cookies и остаться неузнанным. Язык, время, редкий шрифт/плагин, характеристики монитора, характерная ошибка в поисковом запросе, по которому пришел - и все! Снимайте коньки, мы вас узнали. Сомнений нет, это тот самый человек, который год назад делал заказ #2389. С помощью этих данных автоматизированные маркетинговые системы могут продать ему больше.

Или естественно, все это могут использовать спецслужбы. Но кто знает, как у них там все работает.

Никак. Использовать для выходов в сеть новое устройство, купленное где-нибудь на Кавказе, используя мобильный интернет с украденой симки, надев маску уточки и уехав в кировские леса. После использования гаджеты сжечь.

Да, если немного модицифировать Tor, то проблем, описанных в статье можно защититься. В дополнение можно перейти на Linux-дистрибутивы Tails, Whonix или Tinhat, созданные для анонимной работы. Но сколько есть еще неизвестных механизмов идентификации? Тот же Canvas Fingerprinting попал в прессу в 2014 году, а внедряться начал в 2012-ом.

Наверное и сейчас разрабатывается/внедряется что-то такое, что даже представить трудно. Не говоря уже о том, как придумать защиту. Поэтому вопрос об анонимности в сети остается открытым.

Интернетом. Нужно только это правильно, максимально обеспечивая собственную безопасность. Главное, что для этого требуется: необходимость скрывать свой реальный IP-адрес и почтовый ящик. Так же соблюдайте элементарную осторожность и старайтесь по возможности не размещать в никакие личные данные: свой номер , адрес проживания, свои фотографии.

Адрес при посещении сайтов можно несколькими способами. Самый простой и доступный – это использование анонимных прокси-серверов (), работающих в режиме -сервисов. Прокси-сервер (от англ. Proxy - ) – это своеобразный посредник между вашим компьютером и интернетом. Выходя в сеть, вы сначала подключаетесь к прокси-серверу, а уже затем переходите на интересующие вас сайты. В результате владельцы этих сайтов могут получить не ваш реальный IP, а адрес используемого прокси-сервера.

В настоящее время в интернете существует довольно много бесплатных анонимайзеров, воспользоваться которыми может любой человек. Работать с ними очень просто, поскольку эти прокси используют привычный веб-интерфейс. Вам нужно просто зайти на страницу анонимайзера и ввести в поле для серфинга адрес того сайта, который вы намерены посетить. Одним из наиболее известных русскоязычных анонимайзеров на сегодня является www.anonymizer.ru . Но так же вы можете самостоятельно найти еще множество аналогичных сервисов, просто введя в поисковую систему запрос «анонимные прокси» или «анонимайзеры».

Анонимайзеры позволяют свободно серфить интернет и просматривать страницы, однако многие форумы и гостевые часто запрещают пользователям оставлять сообщения через анонимные прокси. В этом случае вам потребуется внести некоторые изменения в настройки вашего браузера, чтобы скрыть свой IP, но создавать видимость обычного соединения. В интернете существуют целые списки анонимных прокси-серверов, которые пользователи могут использовать или за небольшую плату. В этих списках содержатся IP анонимных прокси и номера портов, через которые должно осуществляться соединение. Вам потребуется найти подходящий работающий прокси, а затем изменить настройки браузера таким образом, чтобы все соединения с интернетом шли через прокси-сервер. В качестве используемого прокси укажите выбранный вами IP и введите номер соответствующего порта.

Если вы не очень уверенно ориентируетесь в настройках своего браузера, но вам необходимо сделать свое перемещение полностью анонимным, вы можете воспользоваться специальными программами. В частности, одной из наиболее эффективных является программа TOR (англ. The Onion Router), которую бесплатно можно скачать по адресу https://www.torproject.org . На этом же сайте вы можете прочитать подробную инструкцию и пояснения по работе с программой. Установив ТОР-браузер на свой компьютер, вы сможете не только безопасно перемещаться по сети, полностью скрывая свой IP, но и создавать собственные сайты, оставлять сообщения и обмениваться почтой. Единственный недостаток этого программного обеспечения – заметное снижение скорости соединения, что может создавать определенные неудобства.

Источники:

Иногда человек готов на самые безумные поступки, ради того чтобы привлечь к себе внимание. Но бывают в жизни ситуации, когда хочется превратиться в «человека-невидимку». И это вполне возможно сделать.

Инструкция

Внешний вид человека – это то, что в первую очередь привлекает внимание людей. Поэтому, если вы хотите слиться с толпой, исключите все, за что может «зацепиться взгляд». Забудьте о яркой одежде, броских аксессуарах, эффектных прическах, вызывающем макияже, смелом маникюре и заметных украшениях.

Подберите для себя средний по качеству наряд неброского цвета (серого, темно-синего, коричневого), который не будет чересчур подчеркивать контуры вашей фигуры. Наденьте, например, неяркий однотонный пуловер, чуть мешковатые джинсы и нейтральную обувь. Если у вас стильная стрижка или яркий цвет волос, скройте волосы под темной трикотажной шапкой и слегка натяните ее на лоб. Благодаря такому внешнему виду вы легко затеряетесь в толпе.